Shoulder Surfing

- Lesezeit:

- 10 min

Weißt du immer, wer dir gerade über die Schulter blickt? Wenn man im Zug auf seinem Tablet arbeitet, kann es schnell passieren, dass jemand ganz unbemerkt auf deinen Bildschirm guckt - ob das absichtlich passiert oder nicht, sei hier dahin gestellt.

Shoulder Surfing

In unserem Blog informieren wir regelmäßig über technische Möglichkeiten wie Phishing, Adware oder Würmer, die genutzt werden, um an persönliche Daten, wie zum Beispiel Login-Daten, zu gelangen. Es gibt aber auch Möglichkeiten, die ganz ohne Technik auskommen um solche Daten zu erhalten, allen voran das sogenannte Shoulder Surfing. In diesem Blogbeitrag wollen wir daher mal ein paar Schlaglichter auf diese Möglichkeit des Datendiebstahls werfen.

Was ist Shoulder Surfing

Shoulder Surfing beschreibt eine grundsätzlich unkomplizierte Methode, um unbefugt persönliche Daten auszulesen. Beim Shouler Surfing beobachtet eine Person sein Opfer bei der Interaktion mit Geräten wie Laptop, Mobiltelefon oder Bankterminal und versucht, sensible Daten abzugreifen. Dabei kann es sich im Prinzip um alle Arten von Daten, wie Geschäftsdaten, Bankdaten, Wohnort etc. handeln. Aber insbesondere auch um Log-In-Daten.

Wie es im IT-Security-Kontext üblich ist, werden wir die Person, die unbefugt die Daten abgreifen möchte, auch in diesem Artikel als Angreifer bezeichnen.

Woher kommt der Begriff Shoulder Suring

Bildlich gesprochen, schaut der Shoulder Surfer dem Opfer bei der Interaktion mit dem jeweiligen Endgerät über die Schulter. Wo der Begriff Shoulder Surfing genau herkommt, scheint aber tatsächlich etwas unklar. Im Zusammenhang mit dem gleichnamigen Wassersport spricht man manchmal auch von Shoulder Surfing und meint damit das Surfen auf einer Welle, die aber bereits von einem anderen Surfer geritten wird.

Meine Vermutung dazu ist, dass die Analogiebildung Shoulder Surfing zunächst das Mitlesen beim Surfen im Web bezeichnete, man also auf der gleichen “Informationswelle” wie der aktive Nutzer surft und erst später erkannt wurde, dass es sich beim Shoulder Surfing um ein Sicherheitsrisiko handelt. Aber wie gesagt, das ist zugegebenermaßen eine Vermutung. Die genauen Ursprünge des Begriffs scheinen nicht ganz klar zu sein. Unabhängig davon, wirkt der Begriff auf einer metaphorischen Ebene auf jeden Fall ganz passend.

Wie funktioniert Shoulder Surfing?

Beim Shoulder Surfing beobachtet der Angreifer sein Opfer bei der Interaktion mit einem Gerät und versucht, sensible Daten auszulesen. Das geschieht häufig wissentlich und mit krimineller Absicht.

Dass Shoulder Surfing überhaupt möglich ist, liegt an unserem manchmal etwas zu sorglosen Umgang mit sensiblen Informationen. Man kennt die Situation, dass man im Café oder im Zug sitzt und schnell noch etwas für die Arbeit nachlesen möchte und hat schnell eine Excel-Tabelle mit den Quartalsabrechnungen oder den Personalzahlen geöffnet, ohne sich zu versichern, wer hinter einem sitzen könnte. Dass die aufgerufenen Informationen auch durchaus interessant für Außenstehende sein können, mag sich dann auch der gut platzierte Tischnachbar oder der neugierige Mitfahrer denken - und liest eifrig mit.

Shoulder Surfing und dessen Verwandte

Wie bei jeder anderen Angriffsart gibt es auch beim Shoulder Surfing unterschiedliche Angriffsmöglichkeiten. Die klassische Angriffsart haben wir weiter oben beschrieben: Jemand ergreift eine günstige Gelegenheit und schaut jemand anderen bei der Interaktion mit einem Endgerät direkt zu. Es gibt aber auch Varianten des Shoulder Surfings die nicht nach dem Standardschema verlaufen. Im Folgenden wollen wir daher noch auf einige verwandte Phänomene des Shoulder Surfings blicken.

Reversed Shoulder Surfing

Zugegeben, den Begriff des Reversed Shoulder Surfings gibt es so noch nicht, er könnte aber durchaus auf eine neue, aber sehr verwandte Spielart des Shoulder Surfings verweisen. Denken wir an die folgende Situation: man blickt durch die Kamera eines PCs auf den Hintergrund, im Sinne des dahinterliegenden Raumes eines Benutzers, beispielsweise während eines Video-Calls. Auch die dann sichtbare Einrichtung kann interessante Informationen liefern, insbesondere wenn der Hintergrund ein Whiteboard zeigt, auf dem bisweilen ja auch Strategiepläne oder Ähnliches skizziert werden. Um solche Situationen zu vermeiden, gibt es in vielen Unternehmen entsprechende Whiteboard-Policies, die bestimmen, was längere Zeit auf den Whiteboards stehen darf.

Zu einigen Spekulationen in diesem Kontext hat Ende des Jahres 2022 die Festnahme eines vermutlich kriminellen Influencers geführt. Besagter Influencer war in einem Twittervideo mit einigen Pizzakartons einer speziellen Marke aus Bukarest zu sehen - wenig später wurde er festgenommen. Daraufhin wurde spekuliert, ob die Pizzaschachteln unter Umständen Heinweise über dessen Aufenthaltsort gegeben haben.

Ob die Pizzakartons tatsächlich was mit der Verhaftung zu tun hatten, ist so leider nicht geklärt (WDR), die Geschichte zeigt aber, dass man durchaus genauer darauf achten sollte, worauf man die Kamera richtet - und das nicht nur, wenn man von der Polizei gesucht wird.

Ungewollt Shoulder Surfen?

Im Allgemeinen bezeichnet man mit Shoulder Surfing das wissentliche Ausspähen persönlicher Daten in verbrecherischer Absicht. Grundsätzlich besteht aber durchaus die Möglichkeit des ungewollten Shoulder Surfings. Auch diese Situation kann man sich gut vorstellen: Man kommt ins Büro und blickt direkt auf den Bildschirm des Kollegen, der nur kurz seinen Arbeitsplatz verlassen hat, aber vergessen hat, seinen Bildschirm zu sperren. Schon hat man vollen Einblick in dessen Unterlagen oder den persönlichen Chat mit dem Chef.

Streng genommen stellt eine solche Situation auch schon eine Form von Datenleck dar, allerdings bleibt die Hoffnung, dass weniger gravierende Konsequenzen damit verbunden sind (was vermutlich in diesem Fall eher vom Betriebsklima abhängt) als ein Shoulder Surfing Vorfall mit krimineller Intention.

Shoulder Surfing und Social Engenieering

Im Sicherheitskontext versteht man unter Social Engineering die gezielte Beeinflussung von Personen, um bestimmte Verhaltensweisen hervorzurufen, u.A. damit das Opfer vertrauliche Informationen preisgibt. Als eine technische Möglichkeit des Social Engenieering gilt beispielsweise Phishing: Mit einer E-Mail wird das Opfer dazu verleitet, einen bestimmten Link anzuklicken. Weniger technisch ist der berühmte Enkeltrick, bei dem ein Krimineller bei älteren Leuten anruft und sich als Enkel oder sonstiger Verwandter ausgibt, um finanzielle Zuwendungen zu erschleichen. Eine andere Technik des Social Engineering ist die Untersuchung des Abfalls des Opfers - das mag zunächst vielleicht etwas hanebüchen klingen, aber wenn man etwas darüber nachdenkt, verrät unser Abfall sehr viel über unsere persönlichen Interessen und Vorlieben.

Shoulder Surfing kann als Technik beim Social Engineering angewendet werden: Ein schneller Blick auf die offenen Tabs im Browser des Opfers verrät ebenfalls sehr viel über dessen Vorlieben und Interessen. So ist der Angreifer in der Lage, ein kohärentes Bild seines Opfers zu erstellen, um schnell auf einer vermeintlich vertrauensvollen Ebene mit ihm zu interagieren und sensible Daten zu erhaschen.

Der persönliche Umgang mit Daten

Shoulder Surfing mit kriminellen Absichten ist natürlich ein Sicherheitsproblem und auch mit großer Sorgfalt lässt sich das Risiko, Opfer eines solchen Angriffs zu werden, nicht vollständig beheben. Selbst wenn man alleine im Büro ist, weiß man nicht, auf welchem Gebäudedach sich jemand versteckt hält und mit dem Fernglas auf den Monitor blickt. Ein solches Szenario gemahnt zwar eher an einen Agententhriller als an unsere Alltagserfahrungen, ist aber je nach Relevanz der geklauten Daten gar nicht so abwegig. In jüngster Zeit ist in diesem Kontext so zum Beispiel in die Medien geraten, dass einige Bundestagsabgeordnete ihre Büros direkt gegenüber der russischen Botschaft hatten. Als Antispionagemaßnahme wurde diesen Bundestagsabgeordneten geraten, wenigstens die Jalousien dauerhaft geschlossen zu halten, diese berichtet unter anderem das RedaktionsNetzwerkes Deutschland.

In den meisten Fällen gehen wir aber nicht so umsichtig mit unseren Daten um, dass Ferngläser oder eine geheime Kameras notwendig wären. Das Phänomen des Geschäftsmanns, der in einem voll besetzten Zug berichtet, zu welchen Kunden er gerade unterwegs ist und was er dort vorstellt, ist noch nicht ausgestorben. Eine Bekannte hat mir in diesem Kontext mal folgende Anekdote erzählt: Sie ist eine Zeit lang jeden Morgen mit der Bahn zur Arbeit gefahren und jeden Morgen zur selben Zeit hat eine ihr fremde Person lautstark telefoniert und dabei über Hausbauprojekte, Kinderplanung (eigene und von Bekannten), Krankheit der Oma etc. berichtet. Eines Morgens wurde das meiner Bekannten zu bunt, hat sich neben die telefonierende Person gesetzt und sie nach Befinden der Oma, den Kindern und dem neuen Haus gefragt. Die Person hat sich darauf wohl etwas resigniert gegeben und mit einem reumütigen “Ich verstehe” reagiert. In Anbetracht eines solch unumsichtigen Verhaltens, muss man sich tatsächlich nicht wundern, dass Shoulder Surfing und Social Engenieering manchmal so gut funktionieren.

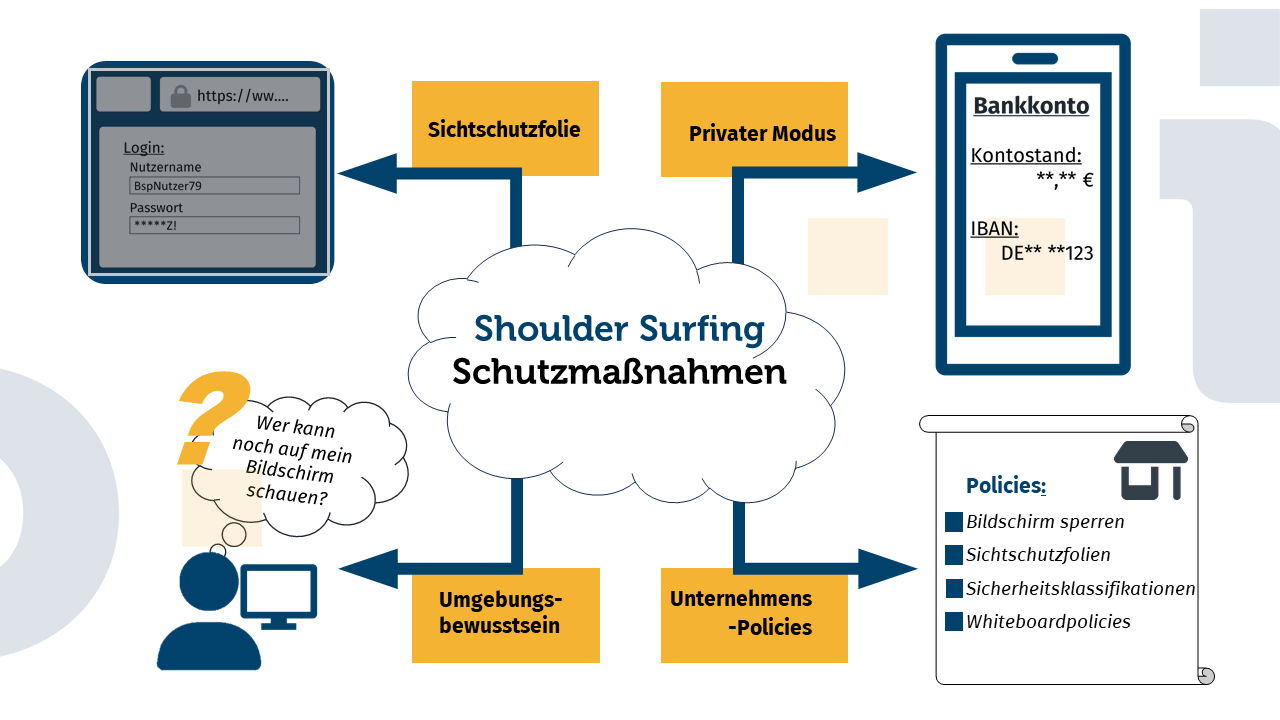

Präventive Maßnahmen gegen Shoulder Surfing

Shoulder Surfing ist mittlerweile durchaus als Sicherheitsproblem erkannt worden. Dementsprechend gibt es auch einige technische Möglichkeiten, um sich vor Shoulder Surfing zu schützen. Im Folgenden wollen wir auf einige dieser Sicherheitsmaßnahmen eingehen.

Sichtschutzblenden und Sichtschutzfolien

Eine sehr verbreitete und recht einfache technische Vorsichtsmaßnahme sind Sichtschutzblenden, wie man sie z.B. über den Zahleneingabepad bei Bankautomaten kennt und die dankbarer Weise die Hand-über-die-Zahlen-halten-Technik ersetzt haben. Eine andere technische Lösung sind die Sichtschutzfolien für Laptops, Tablets und Smartphones, die man recht einfach auf die Bildschirme aufbringen kann. Solche Folien verhindern, dass ein Fremder ungefragt von der Seite auf den Bildschirm blicken kann und entsprechend mitliest. Um eine optimale Schutzwirkung zu haben ist es wichtig dabei auf eine angepasst Bildschirmhelligkeit der jeweiligen Geräte zu achten. Die meisten Folien bieten nur noch eine unzureichende Schutzwirkung bei einer Displayhelligkeit von mehr als 80%.

Privater Modus von Apps

Einige Apps, insbesondere Banking Apps, bieten heute auch spezielle private Modi an, die explizit für die Nutzung der App im öffentlichen Raum konzipiert sind. Im privaten Modus werden sensible Inhalte, wie beispielsweise der konkrete Kontostand, dann gar nicht oder nur durch ein spezielles Icon verdeckt angezeigt. Ein positives Beispiel ist die ING Online-Banking-App, welche eine Privatsphäre-Modus anbietet.

Sichere Umgangsformen mit Daten

Unabhängig von technischen Lösungen bleibt natürlich noch das persönliche Verhalten. So ist es ratsam, sich ab und an ein Bewusstsein für die direkte Umgebung zu verschaffen: Wer könnte mich von wo inspizieren, wohin ist mein Bildschirm gedreht, gibt es die Möglichkeit, sich im Zweifelsfall schnell Platz zu verschaffen oder die gerade laufende Interaktion am Endgerät zu beenden, etc.? Außerdem rät es sich - auch und insbesondere im Büro - seinen Bildschirm oder gar das ganze Endgerät zu sperren, wenn man mal den Arbeitsplatz verlässt. Auch, wenn man nur mit vermeidlich harmlosen Inhalten beschäftigt ist, weiß man nie, was für Externe alles interessant sein könnte.

Unternehmens Policies

In einigen Unternehmen gibt es bestimmte Richtlinien meist Policies genannt, die festlegen, welche Daten in welcher Umgebung eingesehen oder geteilt werden dürfen. Häufig werden dabei Daten nach einem Ampelsystem klassifiziert (z.B.: öffentliche Daten, interne Daten, vertrauliche Daten o.ä.), mit der expliziten Anweisung an die Mitarbeiter, vertrauliche Daten nicht im öffentlichen Bereich anzusehen. Entsprechende Whiteboard-Richtlinien zur Vermeidung von Shoulder Surfing durch Video Calls wurden bereits weiter oben angesprochen.

Schutzmaßnahmen gegen Shouder Surfing

Sichtschutzblenden und Sichtschutzfolien: Sichtschutzblenden und Sichtschutzfolien bieten eine einfache Möglichkeit, ungewollte Blicke zu verhindern.

Privacy Modus Manche Apps bieten Möglichkeiten, sensible Daten im öffentlichen Raum unkenntlich zu machen.

Sichere Umgangsformen mit Daten Der bewusste Umgang mit persönlichen Daten verhindert bereits viele Fälle von Shoulder Surfing.

Unternehmens-Policies Viele Unternehmen bestimmen Richtlinien, die die Kritikalität von Dokumenten festlegen, um zu verhindern, dass sehr sensible Daten im öffentlichen Raum überhaupt angezeigt werden.

Fazit

Shoulder Surfing bezeichnet eine Technik, bei der ein Angreifer sein Opfer bei der Interaktion mit einem digitalen Endgerät genau beobachtet, um Einblick in dessen persönliche Daten zu erhalten. So kann es dem Angreifer gelingen, Passwörter, PINs und andere persönliche Daten seines Opfers abzugreifen. Shoulder Surfing kann auch als Technik des Social Engineering eingesetzt werden. In diesem Fall werden die gesammelten Daten genutzt, um beispielsweise das Vertrauen des Opfers zu gewinnen. Wie bei allen Angriffen gibt es auch gegen Shoulder Surfing keinen hundertprozentigen Schutz, aber mit einfachen Mitteln wie Sichtschutzfolien, vorsichtigem Umgang mit persönlichen Daten und gelegentlicher Beobachtung der Umgebung kann man sich schon recht gut vor neugierigen Blicken schützen.

Hier können Sie noch mehr Einblicke in die angesprochenen Themen erhalten:

Haben Sie noch weitere Fragen zur Datensicherheit, Account-Sicherheit oder zu den Leistungen von Identeco, kontaktieren Sie uns gerne per Mail oder richten Sie sich hier einen Termin mit uns ein!

Artikel teilen