Phishing #2: CEO Fraud/Business E-Mail Compromise, Corporate Phishing und Angler Phishing Angriff

- Lesezeit:

- 4 min

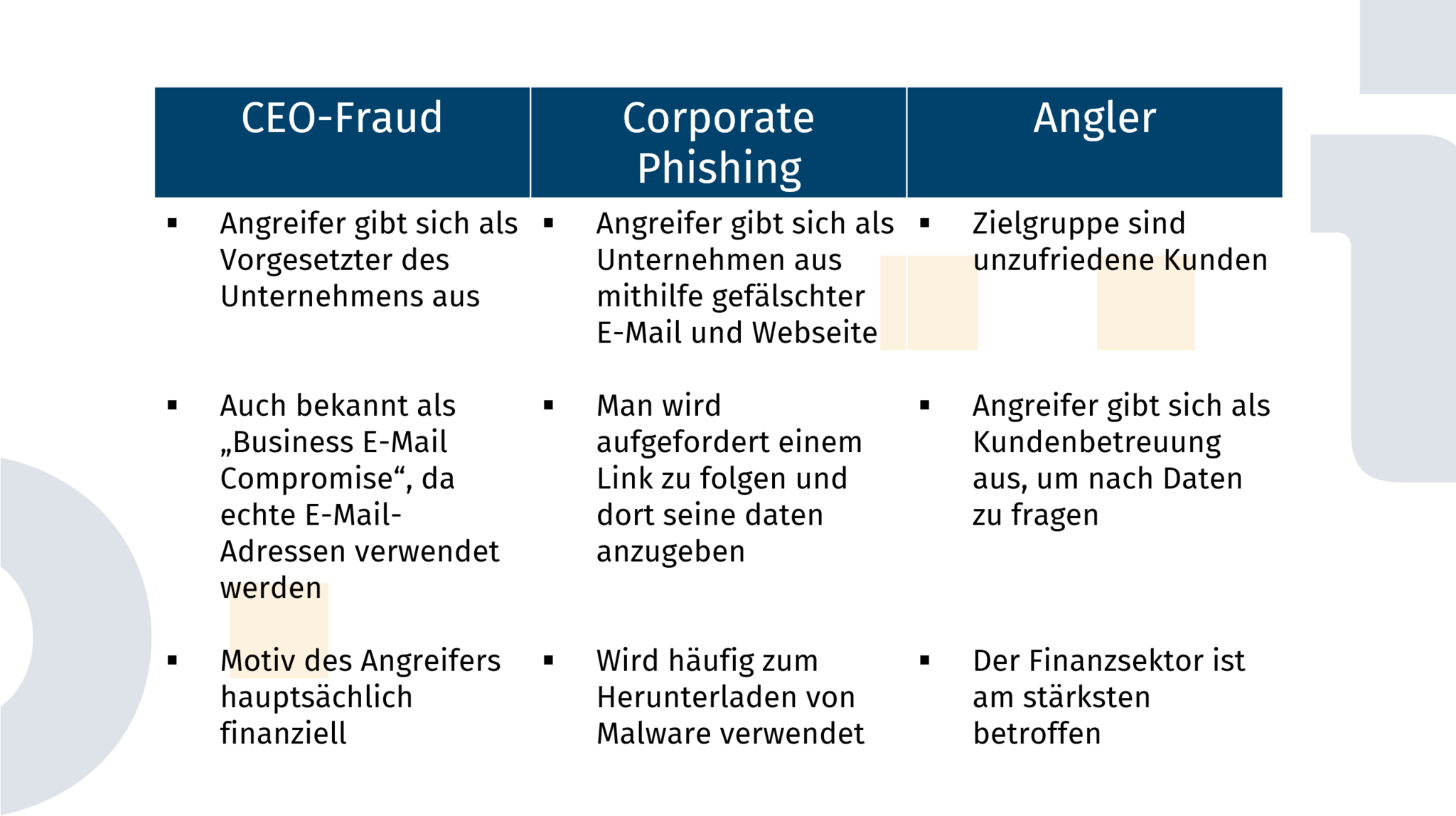

Es ist nicht unbekannt, dass die Zahl der Phishing-Angriffe weiter zunimmt. Genauso wie die Tatsache, dass Deutschland eines der am meisten betroffenen Länder ist. Der erste Teil von „Phishing, was ist das eigentlich?“ behandelt E-Mail-Phishing, Baiting und Suchmaschinen-Phishing und erklärte, wie man sich vor diesen Arten von Phishing schützen kann. In diesem zweiten Teil werden CEO Fraud, Corporate Phishing und Angler vorgestellt.

CEO Fraud

Bei diesem auch als Business Email Compromise (BEC) bezeichneten Betrug werden die E-Mail-Adressen von Schlüsselpersonen eines Unternehmens, beispielsweise des CEO, erbeutet. Der Angreifer sendet E-Mails an Mitarbeiter, die etwa vorgeben, dass eine Geldsumme überwiesen werden soll. Oft wird die Situation als zeitkritisch dargestellt, so dass der Mitarbeiter wenig darüber nachdenkt und die Aktion direkt ausführt. Jedoch ist es wichtig, CEO Fraud nicht mit „Corporate Phishing“ zu verwechseln, denn bei CEO Fraud werden real existierende E-Mail-Adressen verwendet und das Motiv des Angreifers ist in den meisten Fällen rein finanziell.

Wie können Sie sicherstellen nicht auf auf CEO Fraud hereinzufallen, wenn die echten E-Mail-Adressen Ihrer Vorgesetzten verwendet werden?

- Fragen Sie sich zunächst, ob die dargestellte Situation für das eigene Unternehmen realistisch ist. Dann können Sie überlegen, ob der Betrag verdächtig erscheint. Seien Sie skeptisch bei der angegebenen Kontoverbindung, wirkt diese verdächtig?

- Der Angreifer wird nicht 100%ig mit den internen Regelungen des Unternehmens vertraut sein, so dass es sein kann, dass die E-Mail eines Vorgesetzten verwendet wird, mit dem man eigentlich nicht in Kontakt kommt. Ist dies der Fall, sollten Sie sich an Ihren eigenen Vorgesetzten wenden.

- Wenn die E-Mail doch von Ihrem Vorgesetzten stammen sollte, können Sie einen Phishing-Angriff manchmal auch an der Formulierung erkennen. Werden plötzlich Wörter verwendet, die die Person eigentlich nicht benutzt? Ist die Anfrage anders formuliert als in normalen Fällen?

Wichtig ist vor allem, dass Sie sich nicht unter Druck setzen lassen und lieber eine Zeit lang die Zulässigkeit hinterfragen und einen anderen Vorgesetzten informieren, anstatt einen Fehler zu machen.

Corporate Phishing

Im Gegensatz zum CEO Fraud sind die E-Mail-Adressen erfunden, sind aber den echten Adressen so ähnlich, dass Sie den Unterschied nicht erkennen können. Diese Art von Phishing ist dem klassischen E-Mail-Phishing sehr ähnlich, wobei der größte Unterschied darin besteht, dass sich die Angreifer große Mühe geben, den Anschein der Echtheit zu erwecken. Das bedeutet, dass der Inhalt der E-Mails so legitim wie möglich erscheinen soll, vom Logo bis zur Aufforderung, den Link zu betätigen. Dieser Link führt dann zu einer Website, die fast genauso aussieht wie die des echten Unternehmens. Hier soll man sich mit gültigen Logindaten anmelden, vielleicht sogar Bankdaten eingeben. Bei dieser Art von Phishing ist das Motiv selten nur finanzieller Natur, oft wird im Hintergrund Schadsoftware heruntergeladen oder die Logindaten abgegriffen, um diese später für Account-Takeover-Angriffe verwenden zu können.

- Um nicht auf diesen Phishing-Angriff hereinzufallen, können Sie sich zunächst die gleichen Fragen stellen wie bei einem E-Mail-Phishing-Angriff: Sind der Name und die Adresse des Absenders richtig geschrieben? Gibt es Unterschiede zu den Absenderadressen, die in anderen E-Mails verwendet werden? Ist der Inhalt logisch und korrekt?

- Bevor Sie einem Link folgen, sollten Sie sich die Adresse hinter dem Link ansehen. Gibt es etwas Auffälliges? Wurde der Name falsch geschrieben oder ist die Endung anders, z.B. statt .de wird .com verwendet?

- Wenn Sie trotzdem auf der verdächtigen Website landen, können Sie prüfen, ob etwas Auffälliges geändert wurde. Vielleicht ist die Hintergrundfarbe anders oder die verwendete Schriftart ist uneinheitlich.

Angler Phishing Angriff

Die Zielgruppe dieses Angriffs sind unzufriedene Kunden. Wenn jemand eine schlechte Bewertung hinterlässt, gibt sich der Angreifer als Kundensupport aus und tut so, als würde er das Problem lösen. Dabei wird versucht, Informationen über den Kunden herauszufinden, um diese später zu nutzen. Die am meisten betroffenen Institutionen sind Banken, so dass das Motiv des Angriffs auch hier finanzieller Natur ist.

Um einen solchen Phishing-Angriff zu vermeiden, sollten Sie auf Folgendes achten:

- Wie aktuell ist die Beschwerde oder Bewertung? Wurde das Problem bereits gelöst oder wurden Sie bereits darauf angesprochen?

- Wie wurden Sie kontaktiert, vielleicht ist Ihnen z.B. beim Absender der E-Mail schon etwas Merkwürdiges aufgefallen. Wurde alles richtig geschrieben und formuliert?

- Gibt es einen Zusammenhang zwischen dem, was von Ihnen verlangt wird, und dem, worüber Sie sich beschwert haben? Ist der Kommunikationsweg sicher, um sensible Daten weiterzugeben?

Artikel teilen